المقالة السابقة كانت حول الثغرة الأخيرة في شرائح معالجات intel , AMD , ARM و التي تدعى Meltdown and Spectre و ضرورة معالجة هذه الثغرة بتثبيت التحديث اللازم لكل نظام تشغيل .

لكن الجديد في الأمر أنه حتى لو قمت بتنصيب التحديث الخاص بنظام النشغيل لديك ريما لا يعتبر كافياً بشكل كامل لحمايتك من Meltdown and Spectre .

لحماية جهازك من هجمات Meltdown and Spectre فأنت تحتاج لتحديث UEFI or BIOS من الشركة المصنعة لجهازك و هذا أفضل بكثير من كل الباتشات المتنوعة لحل هذه المشكلة .

فعندما تقوم بتحديث UEFI الجديد ان لمعالجات انتل او AMD هذا التحديث يحوي على الكود الخاص بمعالجة هذه الثغرة في شرائح المعالجات .

و لكن تمهل قليلاً عندما تريد تحديث UFEI و BIOS لان شركة انتل أعلنت أنه من المفروض على المستخدمين التوقف عن تنزيل التحديثات المستمرة لأنها لا تعتبر ثابتة الى الآن و تسبب الكثير من المشاكل و عدم استقرار في سلوك النظام . انتل تقول يجب الانتظار ريثما اصدار التحديث النهائي لل UEFI و الذي لن يسبب مشاكل للنظام .

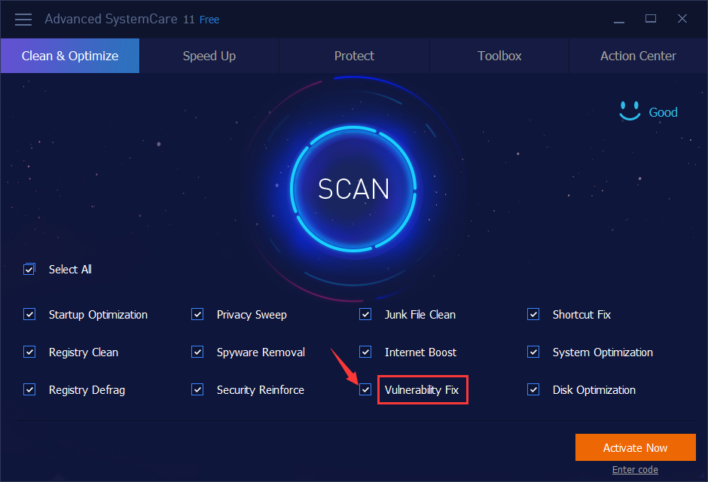

اذا لم تحدث ال UEFI من الشركة المصنعة الخاصة بجهازك يمكنك حالياً بشكل مؤقت الاستعانة بتحديث مايكروسوفت لنظام التشغيل ويندوز windows-10-update-kb4056892 و الذي كانت المقالة السابقة عنه .

يوجد طريقتين لمعرفة ان كان جهازك مخترق بثغرة Meltdown and Spectre :

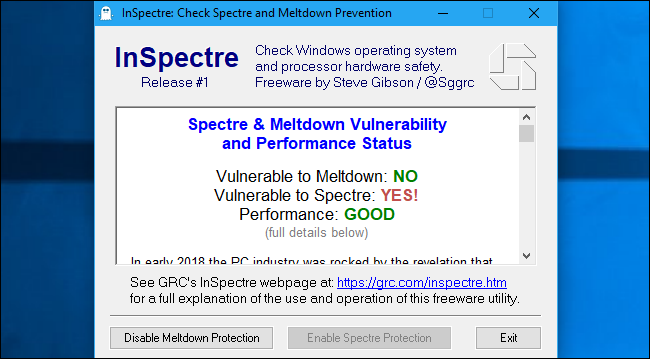

الطريقة الأولى تنزيل و تنصيب اداة InSpectre :

بعد تنصيب اداة InSpectre قم بتشغيل الأداة و هي سهلة الاستعمال جداً بسبب الواجهة الرسومية البسيطة .

عندما تنتهي الاداة من الفحص ستظهر لك بعض التفاصيل التالية :

- Vulnerable to Meltdown : اذا كان هذا الخيار مكتوب بجانبه YES فانت تحتاج لتنصيب تحديث ويندوز لحماية جهازك من هجمات Meltdown and Spectre .

- Vulnerable to Spectre : اذا كان هذا الخيار YES هذا يعني انك تحتاج لتنصيب تحديثات UEFI or BIOS .

- Performance : اذا هذا الخيار مكتوب اي شيء أخر غير GOOD هذا يعني أنك تملك جهاز كمبيوتر قديم بعتاد صلب قديم لا يمكنه من أداء عمليات الباتش أو التحديث بشكل جيد.

وفقاً لمايكروسوفت اذا كنت تستخدم Windows 7 or 8 بإمكانك الإستفادة من التحديث بتحديث النظام الى windows 10 و لكن ما زلت بحاجة إلى عتاد صلب جديد لأقصى قدر من الأداء .

بعد تشغيل أداة InSpectre سوف تظهر لك تفاصيل بشكل موضح لما يجب أن تقوم به كما في الصورة التالية :

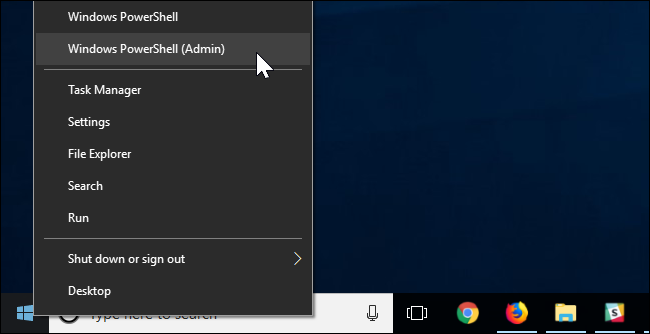

الطريقة الثانية عن طريق Microsoft powerShell Script :

تقدم مايكروسوفت powerShell Script في نظام تشغيل ويندوز 10 و الذي يخبرك بسرعة فيما اذا كان جهازك محمي أ لا . قديماً لتشغيل هذا السكريبت كنت بحاجة لمحرر الأوامر أما الآن فيمكنك استخدامه بواجهة رسومية في ويندوز 10 .

اذا كنت تستعمل ويندوز 7 أو 8 عليك أولاً أن تقوم بتنزيل و تنصيب Windows Management Framework 5.0 software و الذي سوف يقوم بتنصيب نسخة جديدة من PowerShell على نظامك .

اذا كنت تستعمل ويندوز 10 فإنك تملك مسبقاً أخر نسخة من هذا السكريبت و يمكنك الوصول لها من خلال النقر بالزر الأيمن على زر البداية و اختيار Windows PowerShell (Admin) , أما في ويندوز 8 و 7 فعليك البحث عنه قائمة البداية تحت اسم PowerShell ثم اختر تشغيل لمسؤول .

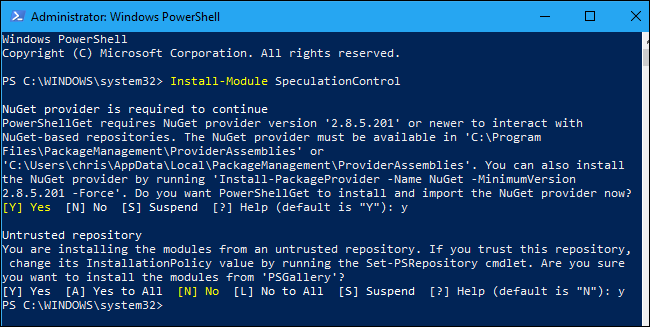

اكتب الأمر التالي في السكريبت ثم اضغط انتر

Install-Module SpeculationControl

اذا ظهر أول سطر يخبرك بضرورة NuGet اضغط “y” ثم انتر .

لكن شروط سياسة التنفيذ لن تسمح لك بتنفيذ هذا الإجراء لذلك عليك أولاً التغير في الإعدادات ثم استعادة اعدادات الخصوصية السابقة

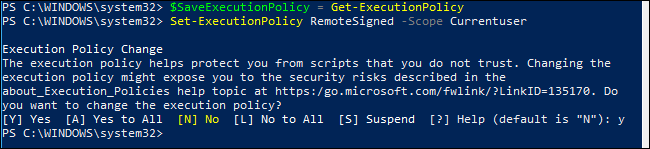

لفعل هذه التغيرات كل ما عليك فعله هو كتابة هذين السطرين : ( كل سطر على حدا )

$SaveExecutionPolicy = Get-ExecutionPolicy

Set-ExecutionPolicy RemoteSigned -Scope Currentuser

اضغط “y” ثم انتر

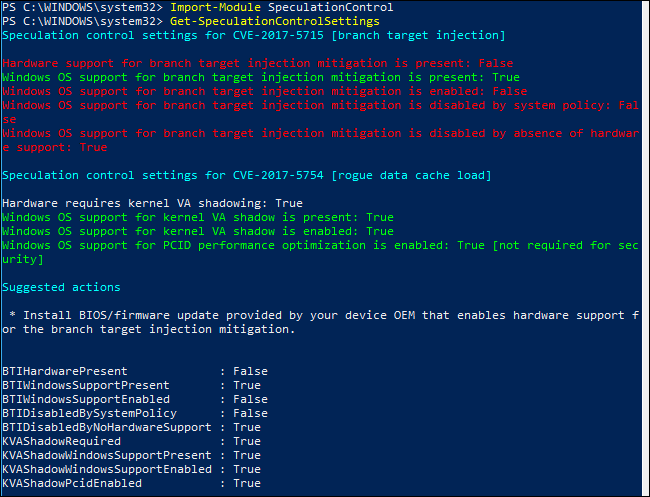

ثم بعد بعد ذلك قم بتشغيل السطرين التاليين :

Import-Module SpeculationControl

Get-SpeculationControlSettings

سوف ترى المعلومات التالية :

- Windows OS support for branch target injection mitigation هذا يشير الى التحديثات من مايكروسوفت .

- hardware support for branch target injection mitigation هذا يشير الى تحديثات UEFI و BIOS من الشركة المصنعة لجهازك .

- Hardware requires kernel VA shadowing” will show as و التي ستشاهد True في معالجات انتل و التي تعني غير محمية من ثغرة Meltdown , و False في معالجات AMD و التي تعني أنها غير محمية من ثغرة Meltdown

الصورة التالية توضح أنه يوجد تحديث ويندوز و لكن لايوجد تحديث UEFI/BIOS :

الآن لإرجاع سياسية الخصوصية السابقة للسكريبت PowerShell عليك تنفيذ الأمر التالي :

Set-ExecutionPolicy $SaveExecutionPolicy -Scope Currentuser

ثم “y” ثم انتر .